無防備の Windows が感染するメカニズム

ニコニコ動画で「無防備のWindows 2000 SP4 をネットに繋ぐ」 と言うのが有りましたが、実際、セキュリティパッチを全て当てている、 Windows 2000やXPでも、ある条件を満たすといとも簡単にウィルスに感染する事をご存知でしょうか?

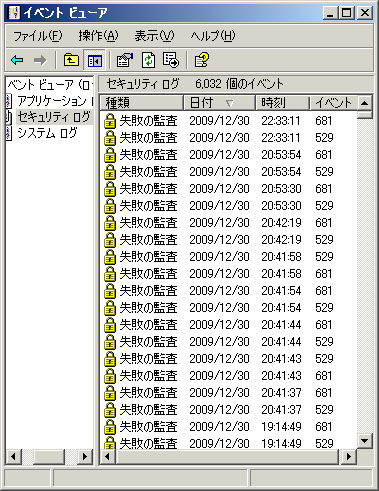

そのメカニズムは、次のイベントビューアを見ていただけると分かると思います。

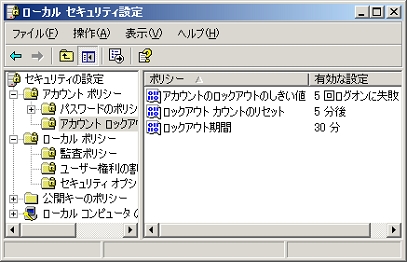

うちのPCはローカルセキュリティポリシーの設定で、一定回数ログインに失敗すると30分アクセスできないようにしています。

ですが、標準設定の Windows ではこういった設定が有効になって居ないので、何度、ログインに失敗してもパスワードの解析を試みる事が出来ます。

ちなみにWindows PCは、現在そのPCが持っているユーザー名の一覧を簡単に取得する事が出来るので、 ユーザー名を複雑にしても無駄なのです。

だから、管理者権限のIDとパスワードが簡単だと、管理者のアカウントがのっとられて、簡単にウィルスに感染してしまうんですね。

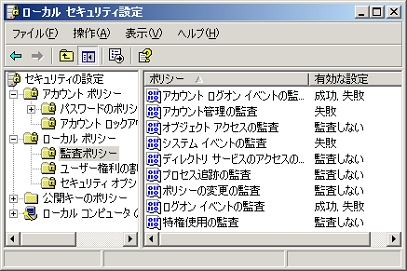

以前も紹介しましたが、アクセスログは、ローカルセキュリティポリシーの管理ポリシーを有効にしないと、残りません。

デフォルトでは、オフになっているので、不正アクセスのログが無くても、実は保存されて居ないだけなのかもしれないのでご用心を。

ファイアーウォールソフトが入っていても、管理者アカウントがのっとられてしまうと、あっという間に、PCをのっとられてしまいます。

パスワードの管理はしっかりしましょう。

そういえば、Windowsのパスワードを解析するCDと言うのが一時期流行っていましたが、あれも防ぐ方方が実は有ります。

あれはハッシュデータを元に総当たりに近い方法でパスワードを分析しているだけなので、パスワードが長ければ、有限時間で解析しきることができません。

例えば、普段使っているパスワード+ “0123456789abcdef” とするだけでも 非常に強力なセキュリティとなります。

関連サイト:

Windowsのパスワードをわずか数分で解析する「Ophcrack」の使い方 – GIGAZINE

関連記事:

セキュリティ向上指令『ブルートフォースアタックを阻止せよ』

アカウント乗っ取り型ウィルスを予防するための簡単な設定

Comments