【次期修正予定】戦艦少女Rも調べてみたところ艦これよりダメでした【注意喚起】

【注意】艦これなど、DMM のゲームのアプリTokenがフリーWifiなどで簡単に盗聴・ハイジャックされる件

【注意】艦これハイジャック追加検証-アンドロイド版はどうか→ こちらも危険

友達から似たようなゲームである戦艦少女Rについても検証してほしいと依頼を受けたので試してみました

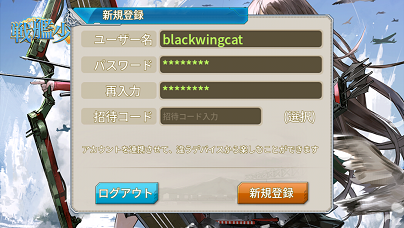

アカウント作った

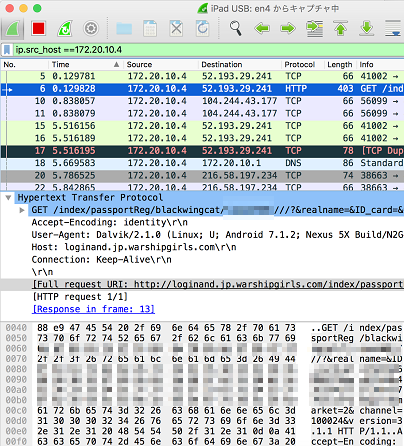

なんか、登録時のアカウント情報がすでに平文で丸見えなんですが…

/index/passportReg/ID/Password/// こんな感じ

URLをGET文で IDとパスワードをスラッシュで区切って送信してるwww

SortByName ・ GitHub

yu jie shui …開発関係者…じゃないよね?

もしかして、ユーザー認証 非SSLなの周知の事実なんじゃない?

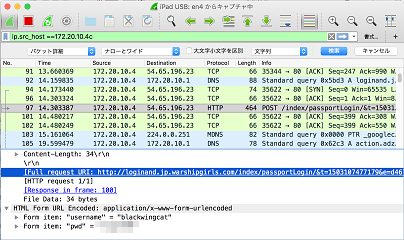

さて、次にアプリ再起動します

セッション情報なんてなかった!

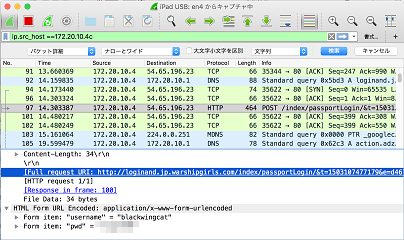

このゲーム、IDとパスワード毎回起動のたびに平文で送信してるよ!!

乗っ取ったから何かできるってわけじゃないですが、悪意のある人にデータぶっ壊されても知らない感じですね

ユーザー認証を平文でやってるという点で艦これより酷かった…。

艦これはセッション初期化すれば無効にできるけど、IDとパスワード盗まれるので盗聴されたら、パスワード変えない限り悪用され続けます。

とりあえずパスワード端末の中でハッシュ化しないで保存してるのも確定

運営は

・パスワードはハッシュ化する

・認証だけでもSSL化する

・認証にパスワードそのまま使わないでチャレンジ形式などにする

対応が望まれます

戦艦少女Rも、安全なネットワーク上でプレイしましょう

ポプテピピック Copyright c TAKESHOBO Co.,Ltd. All Rights Reserved.

#運営にはメール済み

#AndroidをハイジャックするのはさすがにWin2000だと無理だったので、MacBook Pro使いました

2017/8/21 追記

戦艦少女Rのセキュリティホールへの対応が公開されました

パスワードを端末の中でハッシュ化してもしなくてもセキュリティレベルは変わらないでしょう

パスワードを端末の中でハッシュ化してもしなくてもセキュリティレベルは変わらないでしょう

端末でとはいってないんですが…

生でパスワード送ってるということは、平文でサーバー側でも生のテキストを保存していて、

比較してる可能性が高いです

端末でとはいってないんですが…

生でパスワード送ってるということは、平文でサーバー側でも生のテキストを保存していて、

比較してる可能性が高いです

戦艦少女は先ほど公式ツイッターにて次回のメンテナンスで対策するそうです。

戦艦少女は先ほど公式ツイッターにて次回のメンテナンスで対策するそうです。

お昼前にその案内記事に追記しています・ω・

お昼前にその案内記事に追記しています・ω・