【暫定対応済み】日産レンタカー、メールアドレスと氏名と電話番号があれば全個人情報にアクセスできる事が発覚!

レンタカーの予約ならいつも笑顔の日産レンタカー

何の変哲もない日産のレンタカーのページ

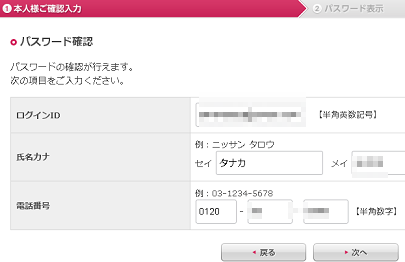

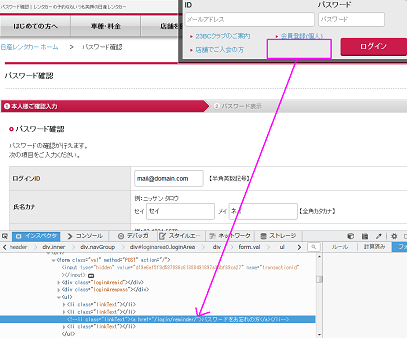

ところが、パスワードを忘れたときのページにアクセスすると…。

ログインID(メアド) と 氏名(カナ)と電話番号を聞いてくるのです

これを入れると、メールアドレスにパスワード送ってくれるんだとふつう思うじゃないですか?

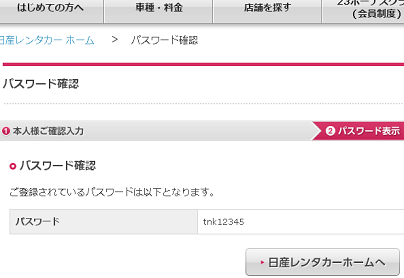

パスワード生で表示!!

なんと、メアドと電話番号と名前の読み方だけわかっていたらパスワードがゲットできてしまうのです。

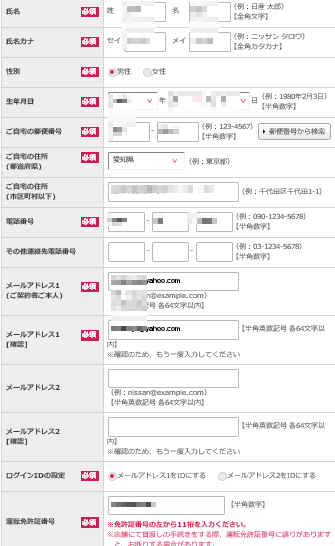

そして、このパスワードでアクセスすると?

▂▅▇█▓▒░(’ω’)░▒▓█▇▅▂うわあああああああ

問題点1. 電話番号とメアドと本名の読み方を知っていれば、運転免許番号、住所、生年月日、第二メールアドレス、第二電話番号、漢字の氏名・・・と言った全情報がゲットできてしまう!

問題点2.パスワードを簡単に平文表示できるということはハッシュで保存してない。最悪の場合、平文で保存している

これはひどいwwwww

ソース元 http://twitter.com/toeic990/status/850549983547760640

|

||||

おまけ:

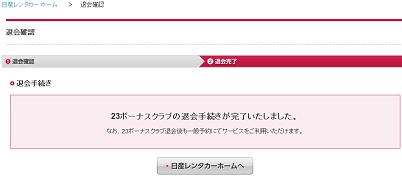

https://nissan-rentacar.com/login/registration_changes/leave_complete/

退会確認画面。誰でも見えることが発覚(笑)

#一応、日産には通報済みなんですが、

・SI業者によると当時の時点ではセキュリティが担保されているとの見解 (←当時でもおかしいと思う)

・7月のホームページのリニューアル予定があるので今からの変更はあんまり乗り気じゃない感じ? (←えっ、急ごうよ)

・パスワードの再発行画面だけでも使用不能にして、サポートで対応した方がいいとアドバイスしたのですが、ホームページがロックされていて変更できないという話(謎) (←えっ、急ごうよ2)

・後、パスワードを生で保存してる件について、全然問題だと思ってないみたいだった。 (←改めて指摘しておきました)

多分、また連絡が来る予定なので、何かあれば追記します。

ちなみにインターネット会員自体は15年前からある模様。

23ボーナスクラブは 2001年から存在します

パスワード再発行の画面は 2012年ごろまでさかのぼって確認できます

2004年2月には、パスワード再発行の仕組みが存在します

恐らく13年~15年、脆弱なまま放置・ω・

16:00 追記:

仮対策されましたが、リンク先が生きてるという手抜き。

意味ないでしょ…これ ・ω・

日産レンタカーの人、SIの業者にやらせてるって言ってたけど、そこ大丈夫なの…?※ こっちも、日産レンタカーに電話で指摘済み

17:45 で対応された模様・ω・

ベネッセもでした

問題点2.パスワードを簡単に平文表示できるということはハッシュで保存してない。最悪の場合、平文で保存している

暗号化して保存したものを平文にして出力してる可能性を何故かんがえられないのだろうか?

問題点2.パスワードを簡単に平文表示できるということはハッシュで保存してない。最悪の場合、平文で保存している

暗号化して保存したものを平文にして出力してる可能性を何故かんがえられないのだろうか?

復号できる(平文に戻せる)のが問題。

普通はサーバーはハッシュデータしか持たないものです

マシな状態でも暗号化してサーバーにパスワードをまるごと保持している

最悪の場合は平文で保存しているという話。

復号できる(平文に戻せる)のが問題。

普通はサーバーはハッシュデータしか持たないものです

マシな状態でも暗号化してサーバーにパスワードをまるごと保持している

最悪の場合は平文で保存しているという話。

> 暗号化して保存したものを平文にして出力してる可能性を何故かんがえられないのだろうか?

こういう人がきっと設計などやってるんだろうな・・・。

完全に終わってる。

こんなドヤった感じで言ってるくらいだから、何が危険なのか未だに気づいてないだろうな。

> 暗号化して保存したものを平文にして出力してる可能性を何故かんがえられないのだろうか?

こういう人がきっと設計などやってるんだろうな・・・。

完全に終わってる。

こんなドヤった感じで言ってるくらいだから、何が危険なのか未だに気づいてないだろうな。

最悪の実装だな

最悪の実装だな

※1

こんなバカにわざわざ教えてあげるのも癪だが・・・

復号化できるものはパスワードの安全な保存方法ではない、

一方向のハッシュで、それも辞書攻撃で簡単に突破できないようにランダムなソルト付きでハッシュ化したものじゃないと無意味。

※1

こんなバカにわざわざ教えてあげるのも癪だが・・・

復号化できるものはパスワードの安全な保存方法ではない、

一方向のハッシュで、それも辞書攻撃で簡単に突破できないようにランダムなソルト付きでハッシュ化したものじゃないと無意味。

この時代にセキュリティ知識が一切無い

Web開発者が居るとは・・・

素人以下で本気で怖い

この時代にセキュリティ知識が一切無い

Web開発者が居るとは・・・

素人以下で本気で怖い

※1

君のような一般人が知らないのは仕方ない

だから無知なくせに専門領域で持論振りかざすのはもうやめよう

IT以外でも同じな

※1

君のような一般人が知らないのは仕方ない

だから無知なくせに専門領域で持論振りかざすのはもうやめよう

IT以外でも同じな

やっちゃった、日産

挙動の結果を見る限り、リクエスト結果を

そのフォーマットに出しちゃったのね

しかも、手抜き対応・・・しかし、平文で出すとは・・・

普通は、シフト演算とランダム関数を噛ませて、

そこからさらにという手順でやっと出せるLvなのにな

この辺の計算をしなくてもいいという発想なのかね、その業者

やっちゃった、日産

挙動の結果を見る限り、リクエスト結果を

そのフォーマットに出しちゃったのね

しかも、手抜き対応・・・しかし、平文で出すとは・・・

普通は、シフト演算とランダム関数を噛ませて、

そこからさらにという手順でやっと出せるLvなのにな

この辺の計算をしなくてもいいという発想なのかね、その業者

本文読んだ後に※1を見てもっと怖くなりました。

本文読んだ後に※1を見てもっと怖くなりました。

コメント直前のリンクから推測すると

多分Windows 10のダメ記事か共産党首のやっちゃったみて気分を害して、

全然関係ない記事にコメントかいたちゃった人だとおもうので怖くないよ・ω・

コメント直前のリンクから推測すると

多分Windows 10のダメ記事か共産党首のやっちゃったみて気分を害して、

全然関係ない記事にコメントかいたちゃった人だとおもうので怖くないよ・ω・

1みたいな人が責任者だったりするので部下は従うしかない大手企業

1みたいな人が責任者だったりするので部下は従うしかない大手企業

レンタカー屋なら物理的な事務所があるわけで、

新規登録やパスワード再登録は事務所でやればいいと思う。

レンタカー屋なら物理的な事務所があるわけで、

新規登録やパスワード再登録は事務所でやればいいと思う。

物理的な事務所でパスワード再登録や新規登録するようにしたらネットでやるよりお金(+時間)がかかりまんがな

物理的な事務所でパスワード再登録や新規登録するようにしたらネットでやるよりお金(+時間)がかかりまんがな