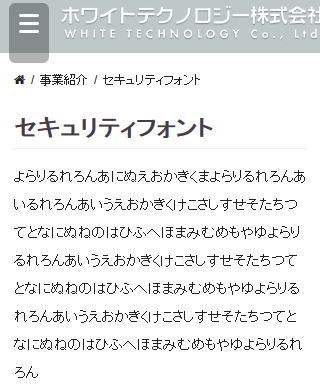

セキュリティフォントの ホワイトテクノロジー社 意味不明のテストページをWeb上に公開してしまいデモでは?と揶揄される

副題:自称完璧なマイナンバー保護技術『セキュリティフォント』 その4 でつ

自称完璧なマイナンバー保護技術『セキュリティフォント』 その1

自称完璧なマイナンバー保護技術『セキュリティフォント』 その2

自称完璧なマイナンバー保護技術『セキュリティフォント』 その3

あの「2100年前の暗号化技術を使った」セキュリティフォントである

ホワイトテクノロジー株式会社

※3/2 現在公開停止になっています

よらりるれろん!

|。・ω・) 。o (腹筋を破壊する気か!)

ちなみに、PHP 5.6.25 で書かれてる様です

あんまり影響ないだろうけどネタに貼っておくよ・ω・

JVNDB-2016-004785 – JVN iPedia – 脆弱性対策情報データベース

| PHP の ext/wddx/wddx.c の wddx_stack_destroy 関数には、解放済みメモリの使用 (Use-after-free) により、サービス運用妨害 (DoS) 状態にされるなど、不特定の影響を受ける脆弱性が存在します。

基本値: 7.5 (危険) [NVD値] PHP 5.6.26 未満 |

JVNDB-2016-004786 – JVN iPedia – 脆弱性対策情報データベース

| PHP の ZIP の署名検証機能は、uncompressed_filesize フィールドが十分な大きさであることを確認しないため、サービス運用妨害 (メモリの境界外アクセス) 状態にされるなど、不特定の影響を受ける脆弱性が存在します

基本値: 7.5 (危険) [NVD値] PHP 5.6.26 未満 |

JVNDB-2016-004787 – JVN iPedia – 脆弱性対策情報データベース

| PHP の ext/intl/msgformat/msgformat_format.c は、ICU ライブラリの Locale クラスに提供されたロケールの長さを適切に制限しないため、サービス運用妨害 (アプリケーションクラッシュ) 状態にされるなど、不特定の影響を受ける脆弱性が存在します。 基本値: 7.5 (危険) [NVD値] PHP 5.6.26 未満 |

JVNDB-2016-004788 – JVN iPedia – 脆弱性対策情報データベース

| PHP の ext/spl/spl_array.c は、戻り値およびデータ型の検証なしで SplArray のアンシリアライズを続行するため、サービス運用妨害 (DoS) 状態にされるなど、不特定の影響を受ける脆弱性が存在します。

基本値: 7.5 (危険) [NVD値] PHP 5.6.26 未満 |

JVNDB-2016-004789 – JVN iPedia – 脆弱性対策情報データベース

| PHP の ext/spl/spl_array.c は、戻り値およびデータ型の検証なしで SplArray のアンシリアライズを続行するため、サービス運用妨害 (DoS) 状態にされるなど、不特定の影響を受ける脆弱性が存在します。

基本値: 5.0 (警告) [NVD値] PHP 5.6.26 未満 |

JVNDB-2016-006611 – JVN iPedia – 脆弱性対策情報データベース

| PHP で使用される GD Graphics Library (別名 libgd) の gd_io_dp.c の dynamicGetbuf 関数には、整数符号エラーの脆弱性が存在します。

基本値: 7.5 (危険) [NVD値] PHP 5.6.28 未満 |

JVNDB-2016-006612 – JVN iPedia – 脆弱性対策情報データベース

| PHP の ext/curl/curl_file.c の CURLFile の実装には、解放済みメモリの使用 (Use-after-free) により、サービス運用妨害 (DoS) 状態にされるなど、不特定の影響を受ける脆弱性が存在します。

基本値: 7.5 (危険) [NVD値] PHP 5.6.28 未満 |

JVNDB-2016-006613 – JVN iPedia – 脆弱性対策情報データベース

| PHP は、__wakeup 処理中に、プロパティの変更を誤って処理するため、サービス運用妨害 (DoS) 状態にされるなど、不特定の影響を受ける脆弱性が存在します。

基本値: 7.5 (危険) [NVD値] PHP 5.6.28 未満 |

JVNDB-2016-006614 – JVN iPedia – 脆弱性対策情報データベース

| PHP で使用される GD Graphics Library (別名 libgd) の gd.c の gdImageFillToBorder 関数には、スタックの消費により、サービス運用妨害 (セグメンテーション違反) 状態にされる脆弱性が存在します。

基本値: 5.0 (警告) [NVD値] PHP 5.6.28 未満 |

JVNDB-2016-006615 – JVN iPedia – 脆弱性対策情報データベース

| PHP の ext/wddx/wddx.c には、サービス運用妨害 (NULL ポインタデリファレンス) 状態にされる脆弱性が存在します。

基本値: 5.0 (警告) [NVD値] PHP 5.6.28 未満 |

JVNDB-2016-006616 – JVN iPedia – 脆弱性対策情報データベース

| PHP の ext/wddx/wddx.c の php_wddx_push_element 関数には、サービス運用妨害 (境界外読み取りおよびメモリ破損) 状態にされるなど、不特定の影響を受ける脆弱性が存在します。

基本値: 7.5 (危険) [NVD値] PHP 5.6.28 未満 |

JVNDB-2016-006617 – JVN iPedia – 脆弱性対策情報データベース

| PHP の ext/standard/var.c のアンシリアライズの実装には、サービス運用妨害 (解放済みメモリの使用 (use-after-free)) 状態にされるなど、不特定の影響を受ける脆弱性が存在します。

本脆弱性は、CVE-2015-6834 に対する修正が不完全だったことに起因する問題です。 基本値: 7.5 (危険) [NVD値] PHP 5.6.28 未満 |

JVNDB-2016-006698- JVN iPedia – 脆弱性対策情報データベース

| PHP の Zend/zend_exceptions.c には、サービス運用妨害 (無限ループ) 状態にされる脆弱性が存在します。

本脆弱性は、CVE-2015-8876 と関連する問題です。 基本値: 5.0 (警告) [NVD値] PHP 5.6.28 未満 |

くぁwせdrftgyふじこlp

くぁwせdrftgyふじこlp

この出力から見るに、ISHというよりは「ひんたぼ語」のほうが近いのかもしれない。

GIFカウンターのような極力楽な方法で、日毎にサーバでフォントを生成して、配布した方がましともいえる。

この出力から見るに、ISHというよりは「ひんたぼ語」のほうが近いのかもしれない。

GIFカウンターのような極力楽な方法で、日毎にサーバでフォントを生成して、配布した方がましともいえる。

その3のページに書くべきコメントかもしれませんがココに。

てっく煮さんちの「絶対にコピペできない文章を作ったった( tech.nitoyon.com/ja/blog/2012/04/23/why-uncopyable )」とか、その元ネタのFont Cipherまんまですね。

特許の概要欄だけを読めば正にそれ(のXOR限定な劣化版)。

その詳細の方まで読み出すとDHとかなんとかゴチャゴチャやってるように見えなくもないけど、各デコード用フォントのハッシュを検証するとかハッシュを署名するとかの話っぽくて暗号事態には何ら関与してなさ気というか、特許の審査や顧客を煙に巻くだけのフェイクに過ぎないぽい。

となると売り文句の内容は、

①、③、④→表示用のHTMLに仕込みを入れてデータ入力付近で置換するだけなら簡単。仕様変更云々は、相手システムの話だから知ったことではない。

②→Webフォント対応のWebブラウザが動作する、又はDLさせたフォントで表示さえ可能らOK的な。

てっく煮さんの所でアクセス解析による動作失敗環境の分析記事もあるけど、そううまくは行かないというオチ付きw

⑤、⑥→静的に配信されるWebフォントに埋め込むメタデータで済ますっぽい気配。

フォントだけ検証しても意義はお察し。

うわぁ…

その3のページに書くべきコメントかもしれませんがココに。

てっく煮さんちの「絶対にコピペできない文章を作ったった( tech.nitoyon.com/ja/blog/2012/04/23/why-uncopyable )」とか、その元ネタのFont Cipherまんまですね。

特許の概要欄だけを読めば正にそれ(のXOR限定な劣化版)。

その詳細の方まで読み出すとDHとかなんとかゴチャゴチャやってるように見えなくもないけど、各デコード用フォントのハッシュを検証するとかハッシュを署名するとかの話っぽくて暗号事態には何ら関与してなさ気というか、特許の審査や顧客を煙に巻くだけのフェイクに過ぎないぽい。

となると売り文句の内容は、

①、③、④→表示用のHTMLに仕込みを入れてデータ入力付近で置換するだけなら簡単。仕様変更云々は、相手システムの話だから知ったことではない。

②→Webフォント対応のWebブラウザが動作する、又はDLさせたフォントで表示さえ可能らOK的な。

てっく煮さんの所でアクセス解析による動作失敗環境の分析記事もあるけど、そううまくは行かないというオチ付きw

⑤、⑥→静的に配信されるWebフォントに埋め込むメタデータで済ますっぽい気配。

フォントだけ検証しても意義はお察し。

うわぁ…