本気だったつもりのもふったーのデバッグ処理が残ってた件

(C)バードスタジオ/集英社

もふったーがハッキングされたので、本気でプロテクトかけてみた

の続き。

| が注意を引く。もしかしてこれはopadとのxorではないか? |

うにゃ、そんな処理が残ってるはずは!?

↓

ソースを見る…

↓

デバッグ用の処理が残っている。

Twitter の HMAC の処理で ハッシュをかける時に、暗号化の分岐処理が3つあるんですが、最初の処理は難読化してたんですが、後の処理のデバッグ処理を外し忘れていたという失態。

うん、これは本当に ひどい…。

デバッガで、コンシューマキーが残ってないのは確認したんですが、まさかXORの内容が丸まる残ってる処理があるとは…。

これは、解析してくれた人に感謝しないといけないレベル。

というわけで、ちゃんと修正しました。

ありがとうございます ・ω・

バージョンはv0.9.6e になりました。

なお、クライアント名は Mo-Footer_v3 になって、 v0.9.6b-v0.9.6d3 は使用不能になるのでご注意ください。

Twitter Client Mo-Footer(もふったー)開発計画【BM】

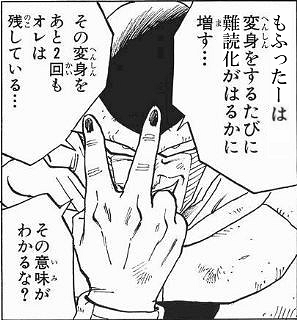

ただ、難読化にまだ、少し課題が残ってるので、あとちょっと改善する予定。

3/24 1:00追記 もっかい難読化破られたけど、ちょっと、一日で作り直した付け焼刃のコードじゃ、小細工しても無理なのでちゃんと対応する予定(一回破られたコード流用すると、どうしても処理辿られてしまうので …)

・ω・ しばらく待つがよい

課題って言ってたのが、SHA-1の関数の導入部の中で暗号化してるだけなので、そこがばれたら取り出せてしまう点だったということね。

Comments